70%的机敏资料外洩都是透过Email 管道的,由于企业DLP范畴太大,要全面实施所费不赀且旷日废时,所以实务上,企业首要落实在Email管道的外洩防范,成果也最为有效。

DLP何其大?要从哪开始呢 - 企业实施Email DLP 是落实全面DLP的试金石:

机敏资料外泄防护产品近来受到企业高度重视,而今电子邮件在今日企业间扮演营运商务的重要资讯流平台,举凡订单、合约、设计图、技术、制程、配方、程式、人事、营运、财务等资讯都通过Email传递,俨然是企业最关键的知识资产(KM asset)来源。为保护组织的智财(IP:Intellectual Property)在电邮通讯上的安全,企业必须在Email 管道上做好机敏资料外泄防范,企业布署邮件稽核,可以有效避免机敏资料因电邮管道不当外泄并可以事后提出举证资料,就法规遵循上除了恪尽『善良管理人之责』,并且落实企业端『具备举证的能力』,同时亦可证明「已采行适当之安全措施」。

大多数敏感资料外泄或遗失都是由认知不足的员工所造成,根据统计约80% 资料外流来自授权的内部使用者,资料加密对于这类来自员工无意间疏失或是计画性犯罪的「企业内贼」案例,则是束手无策。没有任何一项产品或技术可以防止所有的资料外泄!最佳对策是选择一套适当防卫机制,为企业防堵可能的资料外流。在IT严格地资安管控的现在,绝大部分的外泄管道均可被有效管控,但唯有Email不容易!根据统计有70%的机敏资料外泄,都是透过Email 管道的,由于企业DLP范畴太大,要全面实施所费不赀且旷日废时,所以实务上企业首要应落实在Email管道的外泄防范,成果也最为有效。等到Email-DLP导入一段时间后,再评估是否全面导入DLP,其中在Mail DLP方面建议使用前后稽核的外泄防卫与证据举证策略,这种策略最理想,其中包括下列各项:

企业避免机敏资料或智财(Intellectual Property)透过Email管道外洩或因应相关IP或法规诉讼举证所需的步骤应为:

- 一、首先做好善良管理人的义务及举证(自我保护)工作,也就是导入邮件稽核工具;

- 二、透过专业顾问服务进行辅导,了解机敏资料分类、釐清资料Email流向、整理邮件架 构、员工有无资安意识、教育训练等;

- 三、查核组织内外间通讯行为与机敏内容,补强缺乏控制的流程或安全检核点;

- 机敏资料或智财(Intellectual Property)透过邮件管道需经相关单位审核

- 监控组织与外部客户与供应商间[通讯行为]与[机敏内容]

- 确保与客户/供应商/外包商/其他外部网域间通讯符合竞业条款

- 特定通讯对象或机敏内容信件自动加密

- 规范组织与单位符合整体通讯行为政策

- 避免不当言论外洩

- 特定单位或人员监控

- 各单位异常邮件流量动

- 四、彙整各部门需求,订定相关公司与部分的邮件稽核政策

- 五、佈署Mail DLP与邮件归档相关产品,落实Email资料管控政策。

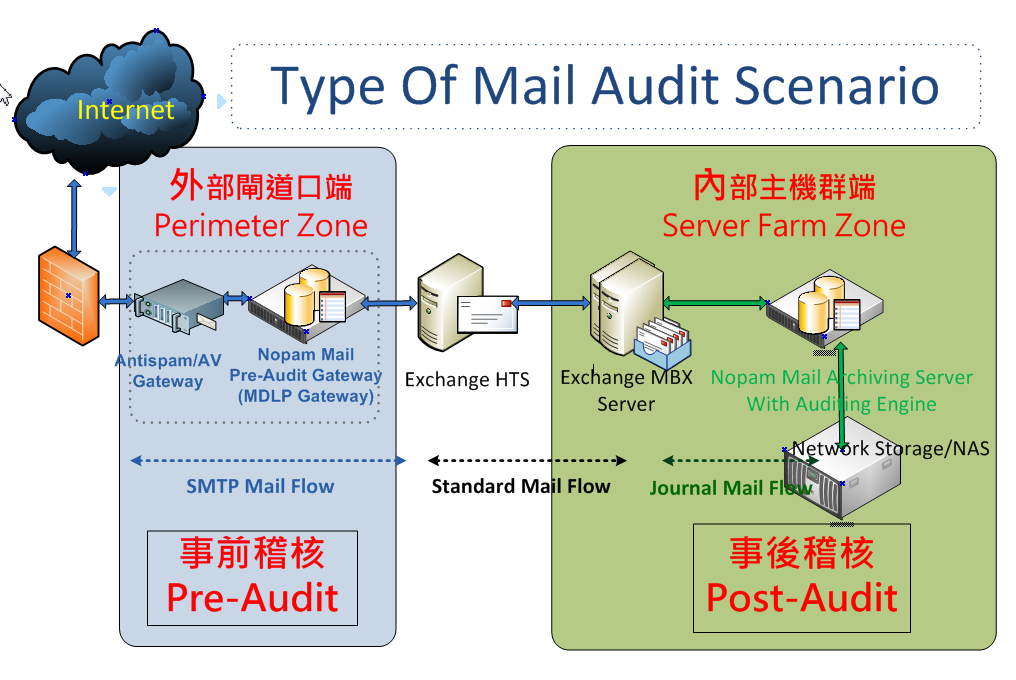

完整的Email DLP防卫系统应兼顾为『邮件前稽核』与『邮件后稽核』

- 邮件前稽核(Email Pre-Audit)

即时资料的稽核,确保内部机敏资料外洩与事前预警机制。系统可针对企业内送或外寄信件设定邮件稽核管理规则,而符合稽核条件的邮件,将触发规则而遭拦截留置在待审区或是触发相关审查通知流程,待相关主管审核后放行,以确保机敏资料或个资不外洩。

稽核处理动作需支援邮件审核,除依组织成立主管审核区外,同时提供符合条件滞留、退信、通知管理员、Bcc主管、间接或直接传送、上标籤、且相关信件可以做归档或监控通知寄送,以符合法规所规范的资料安全性准则。

在积极防卫方面,避免机敏资料外洩最好方法,就是系统主动感知机敏资料并加密后外寄,搭配其他正确辨识邮件署名的方法或工具,则可大幅降低企业机敏资料外洩与邮件诈骗的威胁,因应此需求,Nopam Mail DLP 提供了三大邮件加密机制,依照邮件所触发之邮件政策,提供邮件自动加密功能,支援By Policy 稽核闸道自动加密功能,邮件触发相关政策时,自动对邮件进行加密后寄出,收件者需密码方能开启该封邮件,

机第一种一般ZIP邮件加密; 第二种是高阶的TFG加密; 第三种PDF加密,即是最受金融单位广为使用的。 需将邮件转成PDF格式并加密。若邮件内含附件,当邮件被转成PDF时,必须将其附件嵌入PDF,以PDF内嵌附件的方式寄送给原收件人。手机 (包含iOS、Android作业系统) 上之Adobe PDF reader,亦可以观看本稽核系统转换后的PDF嵌入附件格式。另外,邮件密码产生方式可藉由网域管理员定义下列密码产生方式,如随机产生,或每一寄件人设定其专用密码,网域管理员可选择密码通知函寄送对象等等,提供主动式Mail-DLP 邮件自动加密功能。

- 邮件后稽核(Email Post-Audit)

针对归档邮件资料的稽核,提供日常稽查或事后追查可疑的事件及人员。提供完整归档企业邮件,包含外对内、内对外、内对内(IN-OUT 、Local to Local)等流向的信件。并透过相关搜寻引擎技术,提供巨量资料的快速搜寻调阅(Search over BIG DATA)与邮件生命周期管理(Email Life cycle management)的规划并结合相关后稽核引擎(Proactive Audit Engine)提供归档信件,依企业所需查核政策,提供后稽核上自动稽核机制与敏感资料内容感知侦测,以符合法规要求的长时间的稽核举证需求与举证时限内的规范。提供稽核人员快速进行的包含邮件各种栏位与相关附件的内文全文检索,调阅符合稽核条件的信件,选择进行重送、下载、转寄、转寄链结、转寄为附件或上标签或稽核注记等工作,并提供稽核报表与佐证信件的输出。

▲ 完整的邮件稽核策略应考量前稽核与后稽核

▲ 完整的邮件稽核策略应考量前稽核与后稽核如何评估与选择一套良好的邮件稽核系统

个人资料属于企业机敏资料一环,亦是企业宝贵资产。绿色运算长期于电邮资安与云端运算市场长期经营,在电邮稽核技术,除协助高科技产业邮件稽核的解决方案,近几年亦协助电信业者相关邮件稽核云端的开发与建置,如近年来协助中华电信建立全台最大的邮件后稽核云端(Mail Archiving Cloud) ,提供上万家企业组织云端归档与稽核的解决方案。

综观目前电邮稽核技术,根据辅导经验发现,有两大基本问题值得客户导入实作切实地评估:

| 事前稽核 | 机敏资料含个资等,是否能有效侦测拦截 |

|---|---|

| 事后稽后 | 机敏资料含个资等,是否能有效探勘举证 |

技术的良莠与否,取决于该拦截的机敏资料是否可正确拦截? 有问题的机敏可疑信件是否于事后可以探勘举证出来? 例如,企业若导入archiving 系统,于事后却无法调阅『含有个资的信件』,『含有程式码的信件』,『[业务部门]外寄邮件含部门敏感关键字附件,没有知会主管,将信件寄往竞争对手们相关网域的信』有哪些? 上述问题若非,那导入该系统就在实务上的意义就大大减弱效益,甚至毫无意义

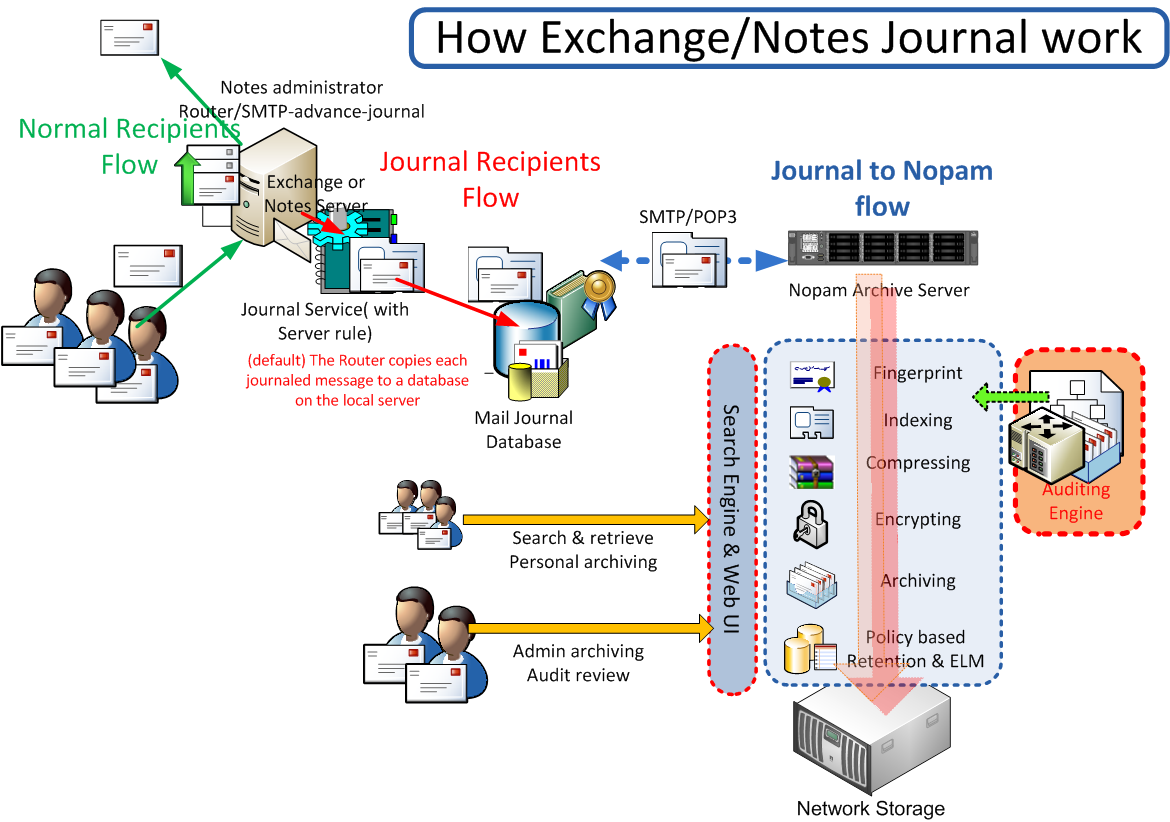

▲ Journal based Mail archiving 与邮件后稽核引擎

▲ Journal based Mail archiving 与邮件后稽核引擎针对上述的客户实境,绿色运算除了开发regular compliance 的中文化个资扫描引擎,针对邮件流中的中文姓名识别、全国各县市地址,另外还支援身分证号码、信用卡号、护照号、市话、手机号码以及电子邮件位址或其他客製证号的个资侦测,确保各类个资组合都能精确扫描侦测!

个资或机敏资料侦测、支援杂讯、容错、模煳比对、部分比对等进阶比对功能 (如:陈兆宁与陈经理兆宁、陈组长兆宁、马英九与马总统英九、马主席英九)均可以辨别为中文姓名。

可依自定义规格定义相关个资风险资料侦测rule{系统有预设值,ID 可以是身分证、信用卡、护证照、病历或相关客製证号(保单号)}

- 姓名+地址 (Found n次,n可指定)

- 姓名+手机 (Found n次,n可指定)

- 手机+地址 (Found n次,n可指定)

- ID+手机 (Found n次,n可指定)

- ID+市话 (Found n次,n可指定)

- ID+地址 (Found n次,n可指定)

自订个资组合或证号pattern (Found n次,n可指定),如 超高风险个资:信件内含姓名、身分证号、信用卡、护照号、市话、手机号码以及电子邮件出现N种,各出现N笔 中度风险个资:ID证号+另一单一或多重个资(电话、手机、地址、email) 出现 n笔 (各类风险参数可自订,可类推自定义) 定义后可输出相关个资扫描与风险分析相关报表,以提供纠举、提报、改善、举证等相关用途

除个资外,在MDLP (Mail Data Leak Prevention),有别一般厂商关键字与正规表示式比对,绿色运算以卓越的大量资料集(辞典档)比对引擎技术 (MPM-Multi-Pattern-matching)提供优越的侦测探勘引擎比对技术。何谓MPM技术,我们举例一些高科技稽核实际案例说明,这些案例若不具备MPM技术,则很难在实际应用案例上,在稽核政策定义上可能就会抓禁见肘(当然,无法下政策就无法事前侦测或事后探勘)。

如高科技产业一些案例,若一般只提供关键字或正规表示式比对的电邮稽核系统,则很难于实务上应用或无法下稽核政策,如以下高科技产业常见稽核管控政策。

| 收件者只能含单一客户网域,不能出现其他客户网域于同一封信 |

| 客户与供应商或外包商To/RCPT不能出现在同一封信 |

| RD 部门外寄信件到免费信箱网域一律拦截 |

| 信件外寄所有收信栏位的收信人须都符合公司公务通信清单成员 |

| 多个专案team(或业务),只能寄信给属于自己专案的客户对象(各有自己的公务通讯清单),不可寄给其他非自己专案的客户,可以寄信给不在上述所有通讯清单的对象.这要做稽核管控与分析 (即各专案组织不能与非自己客户通信) |

| 除[处级主管]以上,外送信件一律先做[关键字组权重(3分)式辞典档检查],有含关键内容则拦截。不含关键字仍需检查[是否有附件],附件若cc给[主管]则放行,没给主管若是通信对象为[公务清单]者放行 |

| 常会有专案组织,公务通讯清单,限发清单,拒绝清单,客户清单,厂商清单,BU客户清单,部门关键字典等Data set 设计 |

| 一般compliance侦测 (如个资法SOX,PCI,Basel,Hippa) |

绿色运算从Appliance-Package-Project-Cloud,提供一系列的邮件稽核解决方案,就电邮稽核技术上提供best of breed 与先进的侦测与探勘技术。

最后,提供经验上的分享-如何选择良好的电邮稽核产品?

| 只有关键字与正规表示式表比对的方法无法满足稽核实务(一般产品) |

| 资料集(大量关键字或多模式样pattern)如何比对? (如收件者符合公务清单如何比对? 符合部门关键字3个以上或分数6) |

| 是否具有资料集(辞典档权重)比对引擎技术(MPM-Multi-Pattern-Matching) |

| 最简单的方法是直接举稽核的政策(如:RD部门外寄信件到免费信箱网域一律拦截)做实际产品POC验测 |

| 产品是否提供最佳的稽核比对技术,效率与易于维运的稽核政策管理方式 |

| 归档产品是否提供自动化稽核或举证探勘的工具或引擎 |

评选上的建议:

随着法规修订的脚步,个资法议题与需求在资安市场的热度也持续上扬。对于企业而言,若要妥善管理与保护数量庞大且分散的个资,每天收发无数的电子邮件也是不容忽视的一大环节,要想做好个资保护与安全,邮件稽核管理便是第一步。 实务上,建议使用单位应以实际应用案例(real audit scenario)去定义一些Policy 做稽核结果验测,而非测试局部产品规格功能,会比较符合企业实务稽核上的需求。

作者:陈兆宁larry@green-computing.com

任职于绿色运算